更多电脑推送Windows 11安全启动允许密钥交换密钥(KEK)更新,安装需重启

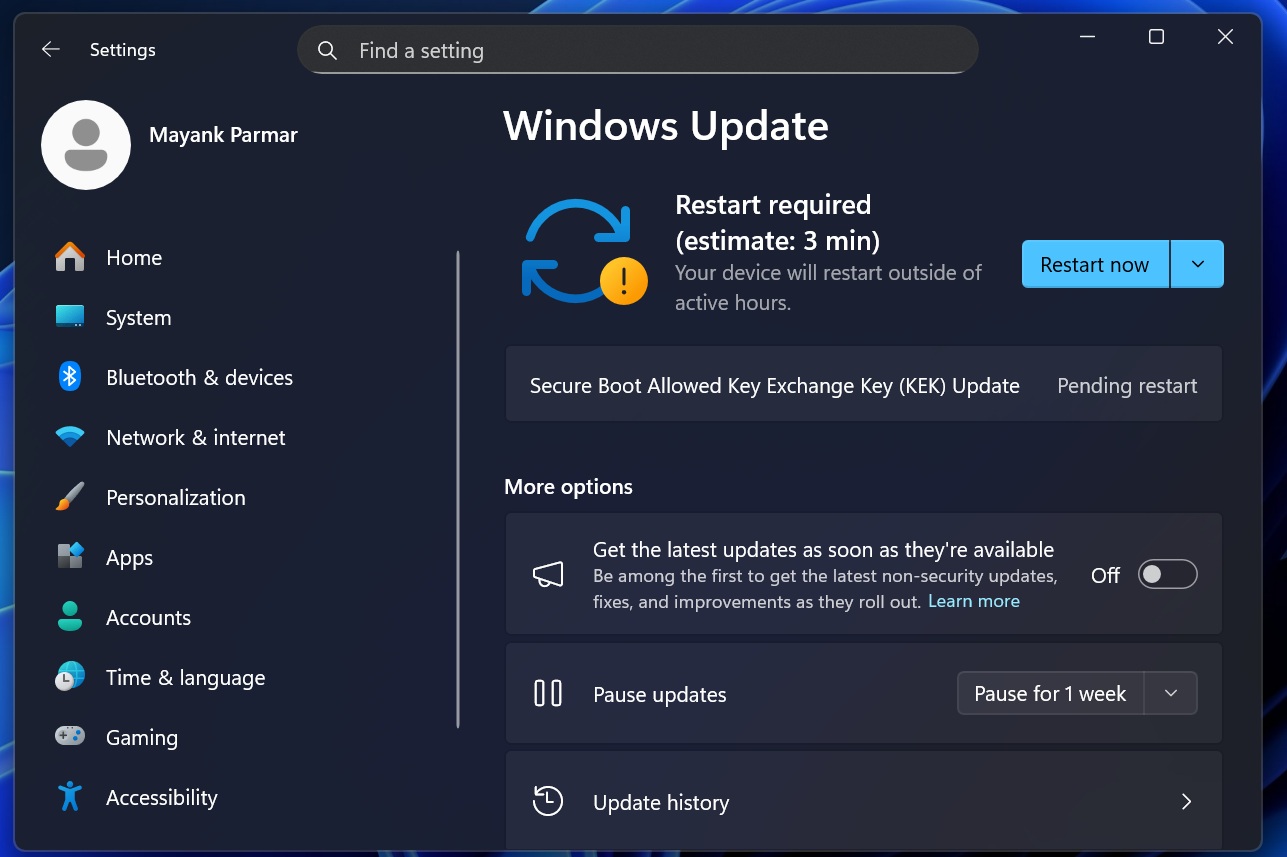

如果你进入 Windows 更新检查更新,可能会看到一个名为“Secure Boot 允许密钥交换密钥(KEK)更新”的待安装更新,安装完成后需要重启系统。

如果没有看到该更新,可能是因为它已经安装在你的电脑上,或者还未向你的硬件推送,因为微软正在逐步推送。无论如何,这是一项重要更新,微软官方已明确表示 Secure Boot 证书将通过 Windows 更新推送。

微软官方文件中表示:“好消息是,新的2023证书将通过常规的 Windows 更新渠道交付到你的设备上。对于大多数受支持的 Windows 系统用户,无需采取任何行动。”

换句话说,大多数用户无需手动进入 BIOS 重置密钥即可获得新的 Secure Boot 证书。但微软也指出:“某些设备可能需要 OEM 固件更新才能正确应用新证书。”

Secure Boot 证书已成为关注焦点,有人认为只有企业需要担心它。虽然企业确实需更留意,但 Secure Boot 对消费者 PC 也很重要,包括接收微软管理更新的 Windows 10 和 Windows 11 设备。

什么是 Secure Boot?

Secure Boot 这个概念听起来有点复杂,但其功能相当直接。

Secure Boot 是 UEFI 固件中的安全特性,用于验证启动时仅运行受信任的软件。简单说,它是你电脑 UEFI 固件中的一个功能,检查关键启动文件,如 Windows 启动加载程序,验证这些文件是否由受信任机构签名。

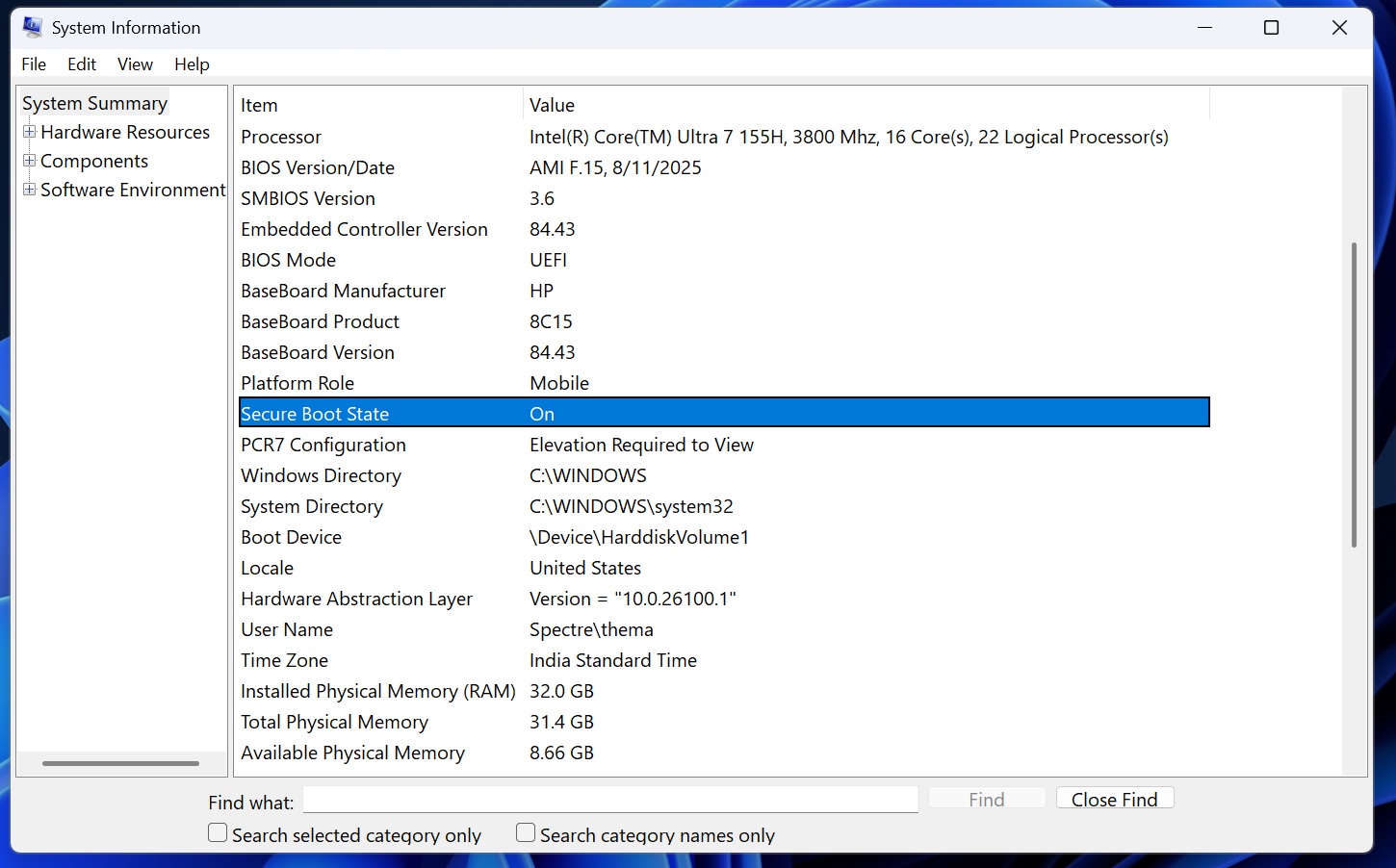

在系统信息应用中,你可以查看 Secure Boot 状态是否为“开启”。

在系统信息应用中,你可以查看 Secure Boot 状态是否为“开启”。当签名与固件中存储的受信任证书匹配时,软件被允许运行。Windows 11 利用 Secure Boot 确保只有合法启动软件获准执行,启动套件和其他恶意软件在 Windows 启动之前被阻止。

就像网站证书一样,Secure Boot 证书也需要更新。

Secure Boot 证书有有效期,其中常用的微软证书集发放于2011年,预计将于2026年6月开始过期。

如果在2011证书过期前未替换为2023新版证书,新的 Secure Boot 和启动管理器保护将无法应用。早期启动环境的漏洞修复,比如 BitLocker 绕过缓解和 Secure Boot 吊销,也将无法获得。

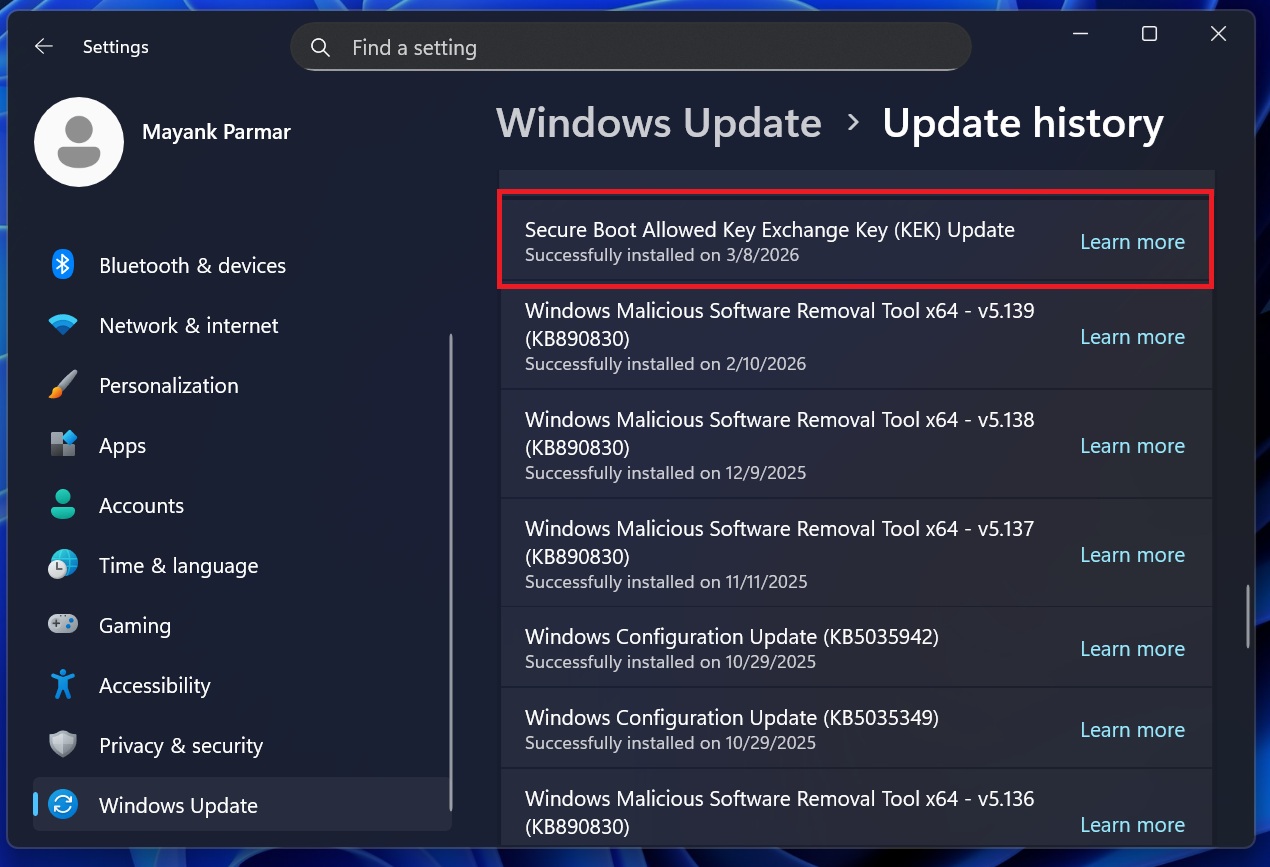

微软已知晓此问题,并将以新版 Secure Boot 2023 证书替换2011证书。如果你看到以下 Windows 更新,表示设备正在接收新版证书推送。这是正当的安全更新,应安装。

微软逐步向更多设备推送 Secure Boot 允许密钥交换密钥(KEK)更新,更新节奏缓慢

微软采用渐进式推送方式,因此 Secure Boot 允许密钥交换密钥(KEK)更新正逐渐出现在更多电脑上。

Windows Latest 测试发现,此更新下载时间不到两分钟,安装时间在2-3分钟内。测试电脑仅需一次重启且无明显变化,操作系统版本号保持不变。

安装该更新后也不会出现性能问题或帧数下降。

如何验证是否已应用 Secure Boot 证书?

如前所述,如果没看到该更新,可能已安装或尚未推送到你的设备。

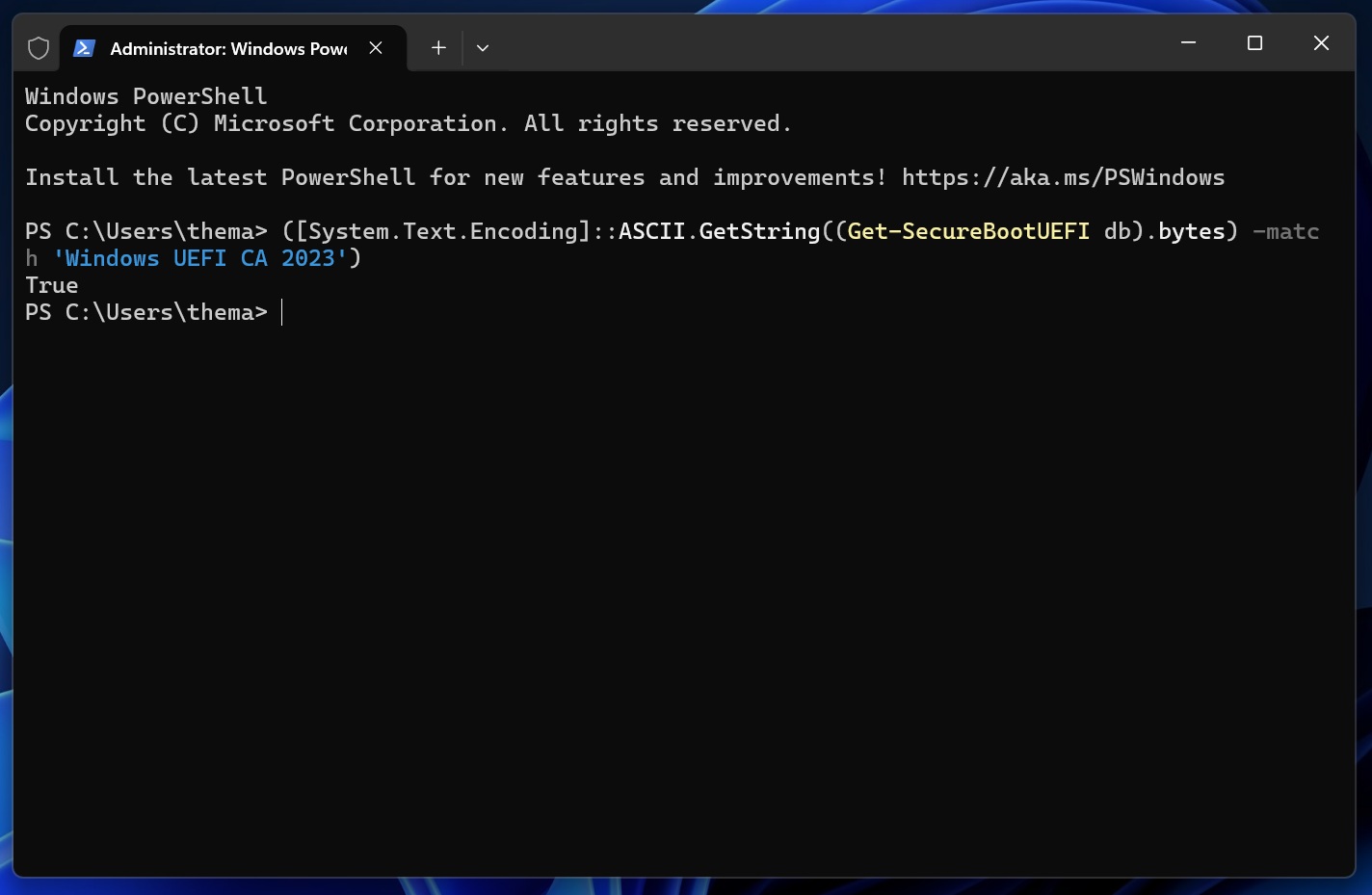

我们之前介绍了如何确认设备是否含有2023版 Secure Boot 证书,下面列出简单步骤:

若设备已含有2023证书,PowerShell 返回“True”,如下图所示。

这说明 Windows UEFI CA 2023 证书已存于你的 Secure Boot 数据库中。若返回“False”,表示证书尚未存在数据库。

然而即使 PowerShell 显示设备含有该证书,也不代表完整推送已完成。

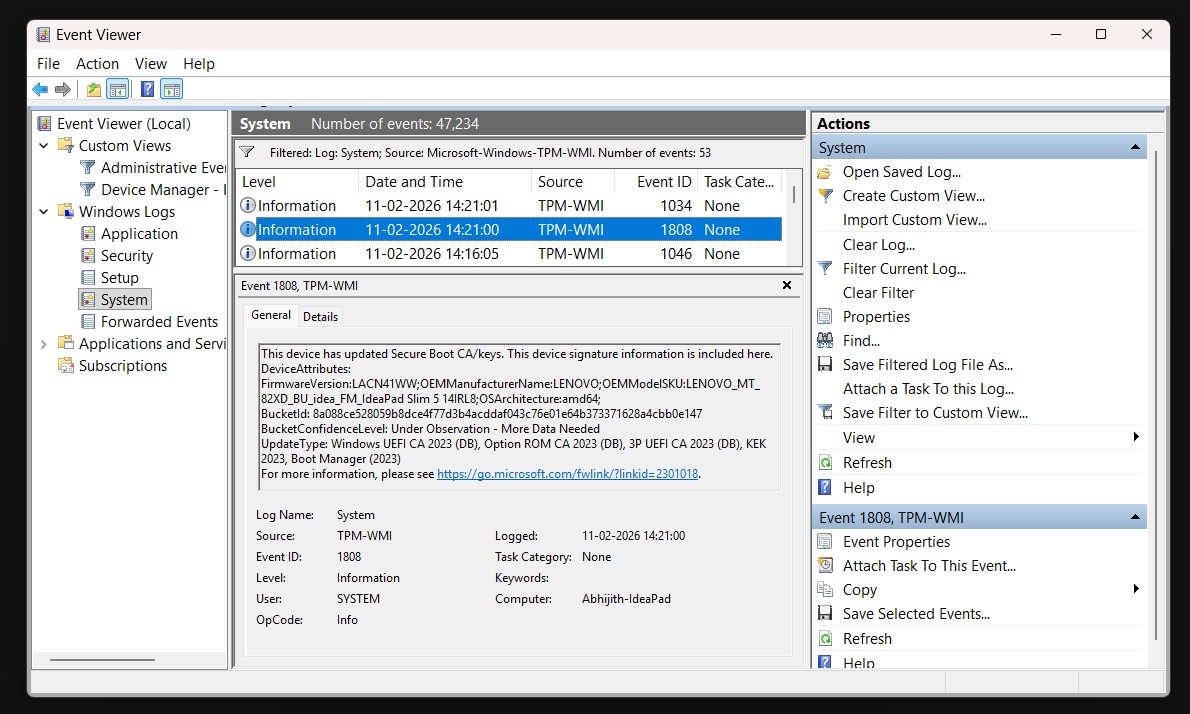

微软指出,当所有所需证书已应用固件且启动管理器更新后,会记录事件 ID 1808。你可以用事件查看器来确认最终状态:

若想专门确认 KEK 部分,微软文档中提及事件 ID 1043,消息为:“Secure Boot KEK 更新应用成功”。

更新完全完成时,事件查看器将显示事件 ID 1808,确认新的 Secure Boot 密钥已生效,启动管理器已更新。

更新完全完成时,事件查看器将显示事件 ID 1808,确认新的 Secure Boot 密钥已生效,启动管理器已更新。事件 ID 1808 记录内容为:“此设备已更新 Secure Boot CA/密钥。设备签名信息包含于此。”

是否需要手动进入 BIOS 应用变更?

微软表示,证书将逐步推送更新,大多数个人 Windows 设备会自动通过微软管理的更新接收新的 Secure Boot 证书,通常无需手动操作。

但部分设备可能仍需 OEM 固件更新以正确应用新证书。微软未具体说明是否仅影响老设备,这取决于设备固件、型号及 OEM 支持情况。

微软确认,加入高信任度推送的设备通过累积月度更新接收这些补丁,Windows 会自动将证书应用于固件中的 UEFI Secure Boot 变量。

随着时间推移,更多设备将通过月度更新加入推送,预计 2026 年 3 月的补丁星期二之后,将有更多用户分批看到新证书。